문화/생활

7월 7일부터 준동한 인터넷 분산서비스거부(DDoS) 공격이 소강상태에 들어갔다. 이에 따라 방송통신위원회와 한국정보보호진흥원(KISA)은 7월 15일 오후 3시 DDoS 공격 관련 위기 경보를 ‘주의’에서 ‘관심’으로 한 단계 내렸다.

7월 7일 오후 6시를 기해 청와대와 국회 등 정부기관 홈페이지와 언론사, 은행 등 국내 주요 기관 인터넷 홈페이지를 공격하고 미국 정부 사이트까지 동시에 공략해 사이버 장애를 일으켰던 신종 DDoS 공격은 일단 종료된 것으로 판단된다.

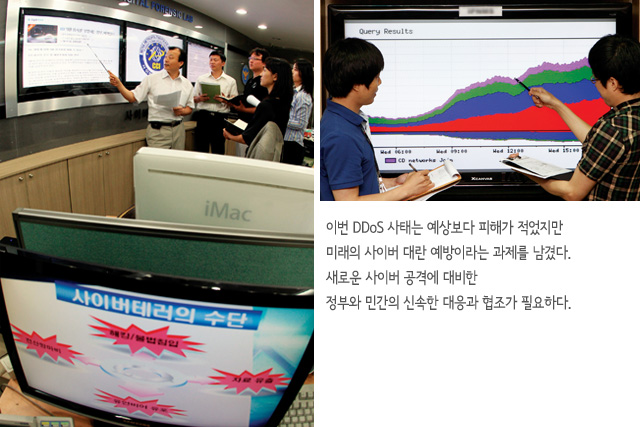

감염된 인터넷주소(IP·Internet Protocol)를 통해 악성코드가 심어진 ‘좀비 PC’를 앞세운 이번 신종 DDoS 공격은 당초 우려했던 것보다 피해가 크지 않았다.

![]()

방송통신위원회와 KISA는 이번 신종 DDoS 공격에 악용된 국내 IP는 전체 IP의 0.1퍼센트에 그친 7만7천8백75개라고 발표했다.세계 인터넷 주소 체계인 ‘인터넷 프로토콜 버전 4(IPv4)’의 한국 내 숫자가 7천2백23만8천8백48개(2009년 4월 기준)인 것을 감안하면 ‘IP 1천 개 중 하나’꼴로 피해를 본 셈이다.

방송통신위원회와 KISA가 감염된 IP로 ‘추정’해 발표한 7만7천8백75개와는 별도로, 실제 인터넷 서비스를 제공한 업체(ISP)들이 확인한 결과로는 감염된 IP가 7만5천여 개에 그쳤다.

7월 9일 밤과 10일 새벽, DDoS 공격이 잦아든 무렵부터 발생한 좀비 PC의 자기 데이터 파괴 현상 비율은 더욱 낮아 0.009퍼센트에 머물렀다. 방송통신위원회가 집계한 좀비 PC의 자기 데이터 파괴 현상은 7월 15일 오전 9시(마지막 공개)까지 1천4백57건이었다. 이는 국내 인터넷 상품에 가입한 1천5백87만7천3백95가구(2009년 5월 기준)의 0.01퍼센트에도 미치지 않은 숫자다.

이번 사태가 예상보다 적은 피해를 남긴 데는 DDoS용 백신을 개발한 안철수연구소와 피씨그린, 알약, 하우리, 바이러스체이서 등 인터넷 보안업체들이 신속하게 무료백신을 보급하고 KISA의 인터넷침해사고대응지원센터(KISC)가 대형 공격을 유발하는 숙주 사이트를 찾아내는 등 적극적인 대응 노력을 펼친 덕분이기도 하다.

다행스럽게도 청와대, 국방부, 국가정보원 등 공격을 받은 행정기관으로부터 정보가 유출됐거나 은행거래 정보 등이 누출된 사례도 없었다. 궁극적으로 DDoS 공격이 인터넷에 연결된 좀비 PC로부터 한꺼번에 무차별 준동하는 데다 비교적 ‘간편한’ 공격 도구로 자주 악용되기 때문에 인터넷 세상의 심각한 병폐인 것만은 분명하지만 이번 사태를 두고는 다소 야단스러웠던 측면이 있었다고 볼 수 있다.

2003년 ‘1·25 인터넷 대란’ 때는 악성 컴퓨터 바이러스가 통신망을 감시 제어하거나 컴퓨터를 인터넷에 연결해주는 등 여러 핵심 기능을 하는 서버(Server)의 취약점을 파고들면서 일주일 가까이 인터넷이 마비되는 대형사고로 번졌지만, 이번에는 일반인들의 PC에서 빚어진 문제여서 상대적으로 피해 규모가 작았다는 해석이다. 국내 IP 가운데 0.1퍼센트 정도인 ‘감염 IP’로부터 준동하는 통신(트래픽)을 차단한 뒤 그 IP를 품은 좀비 PC를 치료하는 것으로 대응이 충분했다는 얘기다.

방송통신위원회는 “향후 DDoS 공격에 따른 피해를 최소화하려면 정부와 기업의 적극적인 노력도 필요하나 PC가 자기도 모르게 악성코드에 감염돼 공격에 동원되는 일이 없도록 국민 각자가 백신프로그램을 이용해 정기 점검하고, 최신 보안패치(기능보완 덧붙임 파일)를 설치하는 등 정보보안을 생활화해야 한다”고 당부했다. 기본적으로 정부가 발 벗고 나선다고만 해결될 문제는 아닌 셈이다.

그동안 많은 추측을 자아냈던 이번 공격의 진원지는 첫 DDoS 공격이 시작된 뒤 시일이 꽤 지났으나 확실히 밝혀지지 않고 있다. 7월 7일부터 나흘간 집중된 DDoS 공격의 범인 찾기는 미로와 같다. 한때 악성코드에 감염된 PC들을 지휘하는 서버의 위치가 영국으로 알려지기도 했으나 다시 미국으로 드러났고, 이마저 최초 진원지가 아닐 가능성이 높다.

방송통신위원회의 전신인 옛 정보통신부는 2007년 ‘인터넷 유해 통신(트래픽) 정화체계’를 구축해 DDoS 공격을 사전에 막으려 했다. KT, 하나로텔레콤, LG데이콤과 함께 2008년에만 20억원을 들여 ‘유해 통신 정화체계(시스템)’를 KISA에 구축해 시범 운영하겠다는 세부계획도 세웠다.

‘유해 트래픽 정화체계’는 ‘DDoS 하수도’ 끝에 정화시설을 달아놓고 여과한 뒤 정상적인 통신(트래픽)만을 인터넷에 전송하는 체계다.

이번 DDoS 공격을 계기로 행정안전부는 DDoS 공격을 방어할 공공기관용 정보기술 인프라를 확보하기 위해 향후 2백억원을 투입할 계획이다. 방송통신위원회도 DDoS 공격을 막을 만한 방안을 찾기 위해 사용 가능한 예비비와 관련 예산을 확인 중이다. 이 밖에도 국가정보원 등 행정기관별로 DDoS 공격에 대비한 방어태세를 갖출 태세다.

문제는 현재로서는 DDoS 공격과 같은 대형 사이버 공격에 맞서 대응할 총괄부서가 없다는 것이다. ‘국가 정보보호 업무를 누가, 어디까지 주관할지’가 정부의 과제로 남았다.

한편 사이버공격 민관 공동대응을 위해 올 6월 창립된 한국CSO협회(회장 이홍섭 순천향대 교수)는 7월 16일 서울 마포 가든호텔에서 열린 1차 운영위원회에서 “이번 7·7 DDoS 대란과 관련해 정부는 각 부처별로, 기업은 기업별로 각자 대응했는데도 초기 대응에 혼란이 생겼다”는 지적을 내놓았다. 이날 회의에 참석한 정부기관과 연구기관, 대학, 기업 등 보안전문가들은 이번 7·7 DDoS 대란과 관련해 이와 같이 지적하고 정보보호 인력양성의 중요성, 실력 있는 해킹·보안 인력들의 체계적 관리와 활용을 제안했다.

글·이은용(전자신문 뉴스속보팀 기자)

K-공감누리집의 콘텐츠 자료는 「공공누리 제4유형 : 출처표시 + 상업적 이용금지 + 변경금지」의 조건에 따라 자유롭게 이용이 가능합니다. 다만, 사진의 경우 제3자에게 저작권이 있으므로 사용할 수 없습니다. 콘텐츠 이용 시에는 출처를 반드시 표기해야 하며, 위반 시 저작권법 제37조 및 제138조에 따라 처벌될 수 있습니다.

[출처] K-공감누리집(gonggam.korea.kr)